# Stupid Simple Network Inventory

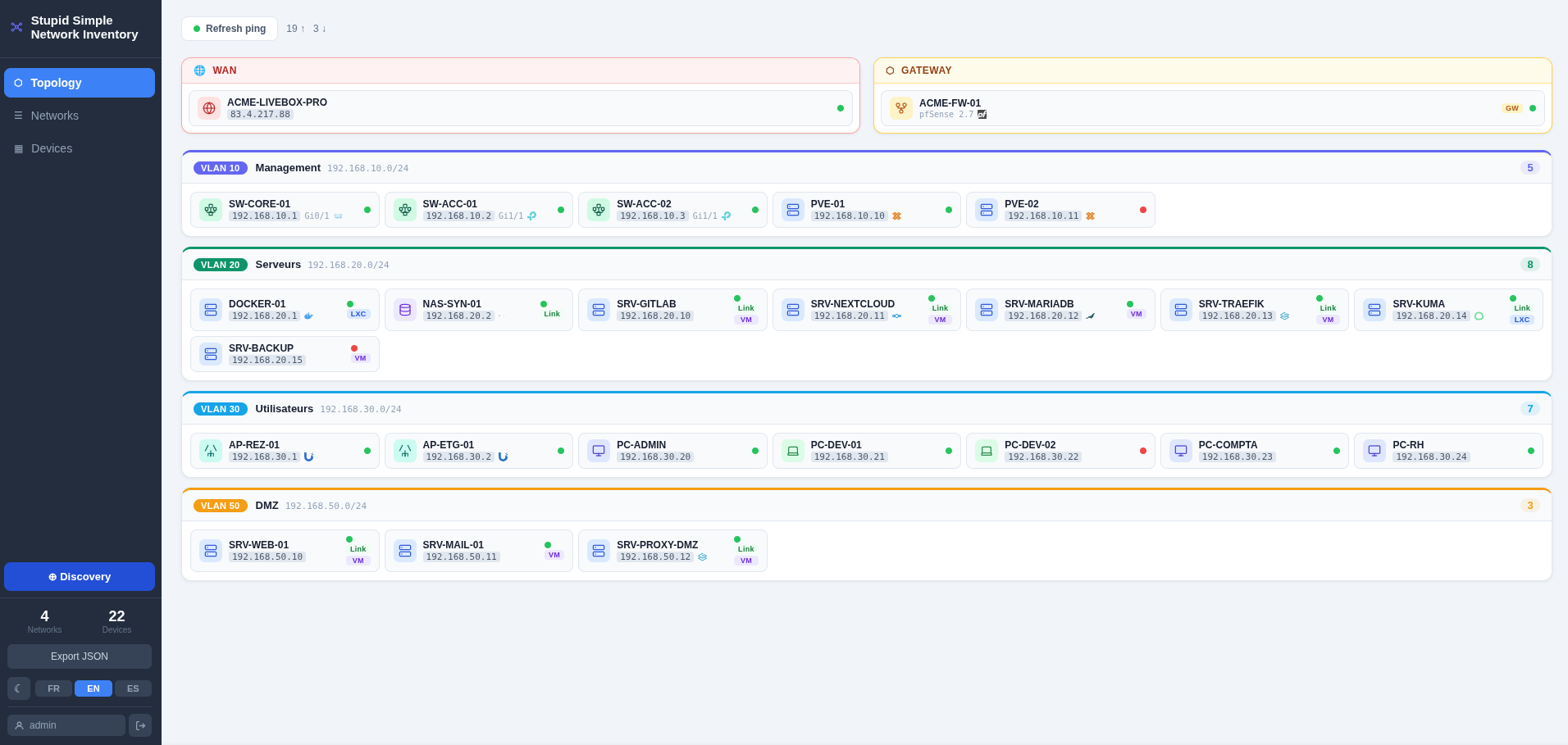

**Aplicación web autoalojada para inventario de red y visualización de topología lógica**

[English](README.md) · [Français](README.fr.md)

---

---

## ✨ Características

- 🗂️ **Inventario manual** — añade y gestiona dispositivos (18 tipos) con IPs, VLANs, descripciones y enlaces web opcionales

- 🗺️ **Vista de topología** — disposición en tarjetas por red (LAN / VLAN 802.1Q), con secciones WAN y puerta de enlace

- 📡 **Ping ICMP** — comprueba la accesibilidad de todos los hosts conocidos con un clic

- 🔍 **Descubrimiento automático** — ping sweep + consulta PTR DNS en una subred para importar nuevos hosts

- 🏷️ **Logos de fabricantes** — detección y visualización automáticas de logos de editores/fabricantes (Proxmox, Cisco, Synology, Docker, y más de 30 más)

- 🔐 **Autenticación** — inicio de sesión JWT con cambio de contraseña obligatorio en el primer uso

- 🌙 **Modo oscuro** — alternancia entre tema claro y oscuro

- 🌍 **i18n** — francés, inglés, español

## 🛠️ Stack

| Capa | Tecnología |

|------|-----------|

| Backend | FastAPI + SQLAlchemy + SQLite (Python 3.11) |

| Frontend | Vue 3 + Vite, servido por Nginx |

| Auth | JWT HS256, expiración 24h |

| Runtime | Docker Compose |

---

## 🚀 Inicio rápido

```bash

# 1. Clonar y entrar en el proyecto

git clone https://git.raspot.in/olivier/stupid-simple-network-inventory.git

cd stupid-simple-network-inventory

# 2. Crear el directorio de datos propiedad del usuario actual

mkdir -p db_data

# 3. Configurar el entorno (necesario para la propiedad correcta del bind-mount)

cp .env.example .env

# Editar .env:

# DOCKER_UID / DOCKER_GID → resultado de: id -u && id -g

# INITIAL_ADMIN_PASSWORD → definir para evitar el bootstrap admin/admin por defecto

# 4. Construir e iniciar

docker compose --env-file .env up --build -d

# 5. Abrir http://localhost:8080 en el navegador

```

### Primer inicio de sesión

| Caso | Credenciales | Comportamiento |

|------|-------------|----------------|

| `INITIAL_ADMIN_PASSWORD` definido | `admin` / `